La dernière édition du baromètre Internet Security concernant le premier trimestre d’Akamai vient de sortir. Elle a fait état d’une forte progression du profil des piratages par déni de service distribué (DDoS) et de cyberattaques touchant les services Web.

Importante augmentation des attaques par DdoS

La multiplication des assauts est de plus en plus rapide concernant le volet DdoS. Ce dernier a en effet progressé de 116,5% par rapport au premier trimestre de l’année 2014. Les piratages touchant la couche applicative ont haussé de 60%. Ils occupent cependant le dixième des cas, mais ceci est encore faible. La proportion restante se rapporte à l’infrastructure, un mode opératoire donnant la possibilité d’augmenter simplement la puissance des attaques avec peu de ressources.

Une importante augmentation de l’échelonnement moyen des attaques illustre également cette forte évolution des piratages informatiques. Celui-ci a en effet frôlé les 25 heures lors du premier trimestre 2014, contre 17 heures une année auparavant. Il y a eu donc une progression de 43%. Il ne faut cependant pas trop s’inquiéter sur la longueur des attaques. La raison ? Elle est tempérée par un affaiblissement des agressivités : seulement 5,91 Gbits/s de bande passante, contre 9,7 Gbits/s. Il y a par ailleurs un recul de 89% du nombre des paquets transmis par seconde.

SSDP, le premier facteur déclencheur

Malgré un début d’exploitation récente, le Simple Service Discovery Protocol est actuellement la première source de déclenchement des attaques, représentant les 20% des cas. Ce constat ne devra pas surprendre vu le nombre important d’équipements intégrant ce protocole mal sécurisé. Selon encore Akamai, l’industrie du jeu vidéo se trouve en tête des secteurs enregistrant des dénis de services en représentant, entre le 1er et le 31 mars dernier, 35% des cas. Elle est suivie par le secteur IT, les télécoms et la finance qui disposent, respectivement, d’une proportion de 25, de 14 et de 8,4%. Les médias, l’éducation, la distribution et le secteur public terminent la liste.

Le récent rapport de la société américaine de mise à disposition de serveur met les failles de type « Local File Inclusion » au centre des deux tiers des attaques. Les cybercriminels les utilisent notamment pour visualiser des fichiers hébergés sur un serveur Internet.

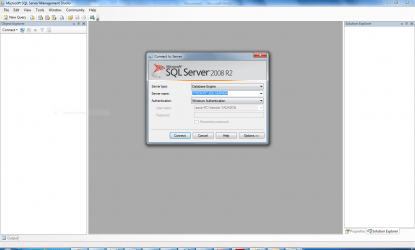

Les attaques par injection SQL gagnent du terrain

Bien qu’étudiées fortement depuis la fin du siècle dernier, les attaques par injection SQL se trouvent en tête de liste des méthodes les plus utilisées, représentant les 29% des cas. Pour rappel, cette technique consiste à exploiter une brèche dans une application interagissant avec un système de données en lançant une requête SQL non compatible au système. Sa popularité croissante est liée aux possibilités qu’elle offre, allant du simple vol de données à la corruption des systèmes, en passant par l’augmentation de privilèges et l’exécution de commande. Seuls 5% des cas sont liés aux autres types d’attaques. A noter cependant, 10% des assauts ont touché des sites « sécurisés » en HTTPS. De quoi relancer les débats autour de ce mode de sécurisation.