À travers une conférence, Fennel Aurora, l’expert de F-Secure, a expliqué aux étudiants en cybersécurité d’Epita,l’évolution des attaques informatiques dans le monde. Il a passé en revue les mutationsqui se sont opérées, depuis l’apparition des premiers virus jusqu’à nos jours.

Tout a commencé aux États-Unis

Fennel Aurora est témoin de la révolution qui s’est opérée dans l’univers de la cybercriminalité. Ila en effet commencé ses études en informatiqueau milieu des années 90 à l’époque où les seuls malwares existants étaient encore considérés comme une « farce » ayant essentiellementpour but d’impressionner.Cependant, avec le temps, les techniques utilisées n’ont cessé d’évoluer pour constituer des menaces de grande ampleur pour toutes sortes d’utilisateurs, qu’il s’agisse d’une entreprise ou d’un particulier.

Le premier cas inquiétant a vu le jour en 1986. Il s’agit du virus « Brain ».Depuis, la technologie a connu un bond remarquable et les hackers se sont multipliées jusqu’à devenir de véritables dangers.Ainsi, les vols d’identité, les ransomwares, les logiciels espions et bien d’autres types de cybercrimesont fait leur apparition. Il est bien de noter qu’au début des années 1990, les États-Unis avaient déjàexigé aux fabricants de hardware l’implantation d’une puce dénommée « Clipper ». Cette dernièreétait implantée dans tous les ordinateurs vendus en dehors de leur territoireafin d’espionner le trafic. Cependant, en 1994, un chercheur américain a réussi à hacker la puce. Ceci a montré que ce dispositif pouvait ouvrir davantage la voie à toute sorte d’espionnages.

Les malwares : uneaffaire à l’affût de l’argent facile

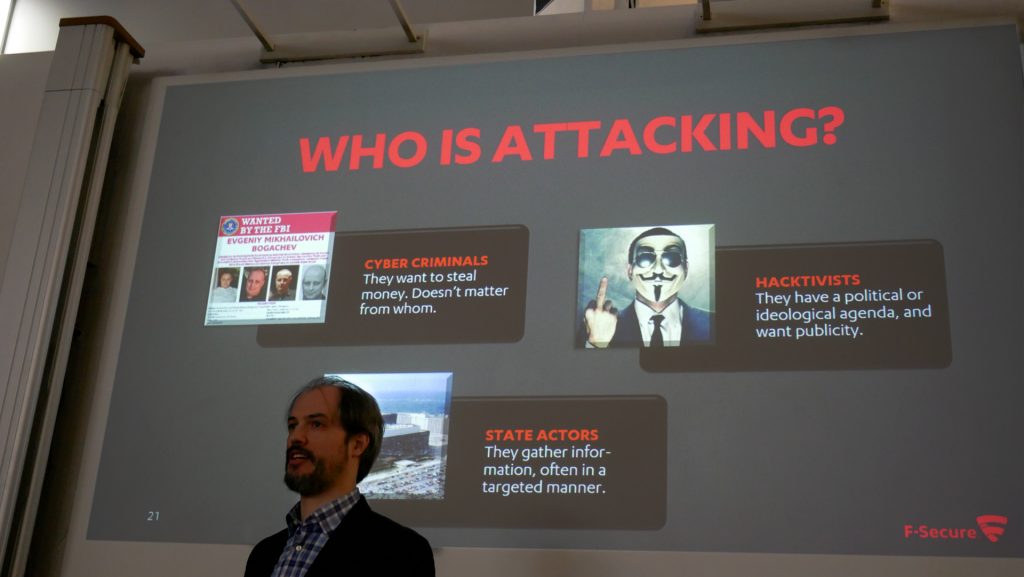

Le cybercrime s’est propagé notamment dans les pays de l’ex-Union soviétique. Après l’effondrement du mur de Berlin, bon nombre d’individus ayant des compétences informatiques ont réussi à s’expatrier dans les pays occidentaux. Ils avaient été accueillis à bras ouverts par des entreprises ou des universités de technologie. De plus en plus de personnes sesont alorsinvesties dans les hacks pour nourrir leur famille, du moins au départ. Ensuite desgangs se sont formés et sans êtrealarmés par leur gouvernement, puisqu’ils ne ciblaient que les autres États. Les techniques se sont développées davantage jusqu’à emprunter les approches marketing des entreprises.Les hackers adoptent surtout les méthodes du e-commerce qui consistent à proposer à des internautes plusieurs versions d’applications mobiles ou de site web pour évaluer ensuite laquelle est la plus pertinente.

L’industrialisation de cybercriminalité

L’industrie a connu un niveau de sophistication remarquablepour faire face à la prolifération des malwares. Ainsi, le traitement manuel des menaces identifiéesa été délaissé en faveur detechniques plus performantes. En l’espace de 10 ans, F-Secure a industrialisé ses dispositifs pour résoudredix mille fois plus d’échantillons. Ainsi, ils ont repéré près de 200 nouvelles familles de ransomwares sur l’année 2016.Vu sa complexité, la recherche en cybersécurité ne se limite pas aux aspects techniques, mais relève également de la sociologie. Les experts de F-Secure s’attachent à comprendre les organisations de ceux qui opèrent les attaques afin de les contrer aux mieux. Parmi leur objet d’étude, on retrouve les « services clients » de ceux qui exploitent les ransomwares. Les flux de bitcoins sont aussi analysés pour appréhender davantage le système de paiement des rançons. Par ailleurs, l’équipe de F-Secure travaille en étroite collaboration avec les organisations anti criminalitétellesqu’ Interpol. Pour conclure, Fennel a tenu à rappeler que « nous devons courir 2 fois plus vite » pour être en mesure de contrer ces cybercrimes.