Etant la plus populaire des plateformes de gestion de sites Web, WordPress fait régulièrement l’objet de diverses attaques. Ces dernières sont notamment facilitées par la découverte de nombreuses failles par les pirates informatiques. Les utilisateurs peuvent cependant se trouver à l’abri de ces attaques avec la dernière mise à jour du CMS : WordPress 4.2.3. Correctif… Lire la suite

Failles, hacking, intrusions

Le hacking est une approche informatique de la résolution de problèmes matériels ou logiciels mettant à profit la créativité et l’imagination du programmeur. À certains égards, le hacking est une forme d’art.

Habituellement, une attaque de hackers suit un processus progressif, caractérisé par plusieurs étapes. Certains d’entre eux commencent des mois avant que les cibles ne soient atteintes.

En dépit des sacrifices, notamment économiques, engagés pour renforcer leurs systèmes de sécurité informatique, les entreprises et les institutions, un pool d’informations précieuses continuent à être attaqués par des pirates informatiques, comme en témoignent les récentes attaques de malwares capables de faire de nombreuses victimes.

L’intrusion : une méthode de hacking

Les hackers décident de rentrer dans le système de sécurité de l’entreprise. Dans cette phase, les cybercriminels saisissent les informations d’identification du réseau de sécurité avec des techniques d’hameçonnage ou installent des logiciels malveillants sur leurs ordinateurs. L’objectif est d’obtenir un contrôle à distance des appareils. Il s’agit d’une phase très délicate dont dépend le succès ou l’échec de la violation informatique.

Investir dans la sécurité informatique ne signifie pas uniquement utiliser des systèmes de sécurité sophistiqués. Il est très important de maintenir les appareils constamment mis à jour (une seule vulnérabilité informatique pour compromettre tout le réseau de l’entreprise) et de préparer les employés à faire face à une attaque de pirate informatique dans l’œuf. Comme on peut le constater, les pirates parviennent à obtenir les informations d’identité pour accéder au réseau de l’entreprise, par le biais du phishing, technique trompeuse qui permet aux victimes de révéler les données secrètes.

Les failles du système informatiques poussent au hacking

Le hacking a pris une place importante dans notre société et nous permet d’améliorer la sécurité informatique. Il ne faut pas longtemps avant que vous vous trouviez sur un site ou un réseau dangereux. Les hackers ne parcourent pas Internet pendant des jours ou des semaines à la recherche de sites à pirater : ils créent un code pour le faire automatiquement, qui recherche en permanence les vulnérabilités, les erreurs et les failles.

Si un logiciel est vulnérable aux intrusions externes, les premiers à être endommagés sont les utilisateurs qui l’utilisent.

Il est donc normal que le fabricant du logiciel corrige le bogue du code source dès que possible et publie un correctif de mise à jour.

En fait, la présence de pirates informatiques a contribué à créer des programmes plus stables et à améliorer la sécurité informatique de tous.

Le vol d’identité en nette progression : les données personnelles ne sont plus sécurisées

Selon une étude concernant le vol d’identité et menée aux États-Unis par l’entreprise spécialisée dans la cybersécurité mobile Lookout auprès de 2000 clients, les délits concernant les données personnelles sont en pleine expansion. Ils constituent l’un des principaux soucis des usagers d’Internet et de la téléphonie mobile, qu’ils soient particuliers ou entreprises. Actuellement, le vol… Lire la suite

Les hôpitaux, nouvelles cibles des pirates informatiques

Les hackers, toujours en quête de cibles vulnérables pouvant leur rapporter beaucoup d’argent, misent désormais sur les hôpitaux. Plusieurs de ces établissements en ont déjà fait les frais. Les établissements de santé dans la ligne de mire des hackers Dernièrement, un autre secteur que les banques intéresse particulièrement les pirates informatiques : les centres hospitaliers et… Lire la suite

Les RSSI et cyberattaques : une lutte continuelle ?

À cause d’un travail souvent routinier, les responsables des systèmes informatiques (RSSI) n’apportent pas toujours de solutions aux incidents de sécurité corrompant l’image des entrepriseset leur chaîne de production. Zoom sur les études effectuées par le ServiceNow et IDC. Les failles en matière de sécurité informatique Les professionnels travaillant dans la sécurité informatique éprouvent… Lire la suite

Les avions, insensibles aux cyber-attaques

Après le piratage des voitures connectées et la profusion des attaques cybernétiques à travers le monde, une question se pose : les appareils volants peuvent-ils être eux aussi victimes de ce genre d’incident ? Car force est de constater que les avions de nouvelle génération embarquent bon nombre de systèmes connectés. Sachez cependant que «… Lire la suite

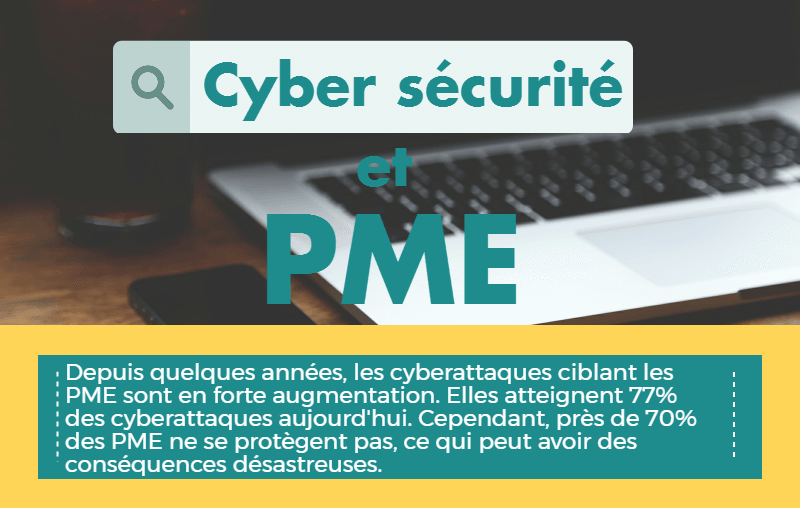

Les PME sont beaucoup plus visées par les cyberattaques que les grands groupes.

C’est ce que nous dit une étude du Syntech : plus de 3 cyberattaques sur 4 sont dirigées vers une PME. De plus, le nombre de ces cyberattaques est en forte augmentation, avec +66% depuis 2009. C’est l’une des raisons pour laquelle le gouvernement a mis en place la nouvelle plateforme ACYMA. Elle devra pouvoir aider… Lire la suite

Les hôpitaux, nouvelles cibles des pirates informatiques

Les hackers, toujours en quête de cibles vulnérables pouvant leur rapporter beaucoup d’argent, misent désormais sur les hôpitaux. Plusieurs de ces établissements en ont déjà fait les frais. Les établissements de santé dans la ligne de mire des hackers Dernièrement, un autre secteur que les banques intéresse particulièrement les pirates informatiques : les centres hospitaliers et… Lire la suite

8000 milliards de dollars pour faire face à la cybercriminalité d’ici 5 ans

Un scientifique du bureau d’étude Jupiter, James Moar, vient de faire paraître un attaché soulignant les conséquences budgétaires que peut avoir la cybercriminalité sur les entreprises du monde. Dans le rapport, le chercheur affirme, en effet, que les assauts cybernétiques comprenant le hacking, le vol de données, et autres attaques informatiques reviendrait à plus de… Lire la suite

Plusieurs failles dans Microsoft Word rectifiées

Le géant de Redmond n’a pas encore fini de nous inquiéter. Son application bureautique Microsoft Word a fait le sujet d’études menées par des experts en cybersécurité. Et le résultat est à faire pâlir tous les utilisateurs d’Office. Plusieurs failles critiques ont été détectées par McAfee ces derniers mois, dont une qui horrifiait plus que… Lire la suite

L’ingénierie sociale au cœur d’une nouvelle faille de sécurité

Au mois de mars, la CNIL a alerté plusieurs entreprises concernant des appels fictifs établis par des cybercriminels. Ces derniers ont usé de l’ingénierie sociale pour récolter le maximum d’informations afin de concevoir une arnaque. Comment fut-ce si facile ? La plupart des entreprises considèrent l’appel de la CNIL comme une mauvaise nouvelle. C’est la raison… Lire la suite

Etude: l’attaque d’un système peut se faire en moins de 12 heures

Le piratage informatique peut toucher n’importe quel utilisateur aujourd’hui, qu’il soit une entreprise ou un particulier. Cependant, force est de constater que de nombreux organismes minimisent encore certains types d’attaques malveillants. Apparemment, les médias en parlent souvent au point que les menaces semblent devenir une sorte de « cliché ». Une étude a pourtant montré qu’un système… Lire la suite

Un pirate piraté : 900 Go de données personnelles chez Cellebrite

Vous rappelez-vous de Cellebrite ? Il s’agit de la société israélienne qui a cracké un iPhone de San Beranrdino et qui est actuellement le grand spécialiste de la distribution de solutions pour passer outre la sécurité de bon nombre de Smartphones. Figurez-vous qu’il a été victime d’une plaisanterie, certes pas toute nouvelle, mais qui amuse les… Lire la suite

La brèche de sécurité de WhatsApp

Récemment, une faille de sécurité dans l’application de messagerie WhatsApp a été découverte. Elle a remis en cause la sécurité des conversations qui s’y sont passées. La vulnérabilité de WhatsApp Un expert en cryptographie et sécurité à l’Université de Californie a récemment mis à jour une importante découverte sur WhatsApp. Selon lui, l’application de messagerie… Lire la suite

Banque en ligne N26 : un spécialiste de cybersécurité est parvenu à la pirater

Lors du Chaos Communication Congress, l’intervention du chercheur en sécurité informatique, Vincent Haupert, a révélé des vulnérabilités qu’il a identifiées dans les services de la banque N26. Il a réussi à pirater l’application mobile du groupe et a pu effectuer des transactions. Ces défaillances ont été réparées rapidement par l’enseigne depuis. Un piratage en seulement… Lire la suite

Dailymotion piraté : les mots de passe de dizaines de millions de comptes d’utilisateurs concernés

Les hackers ne cessent de faire des victimes et visent notamment des sociétés d’envergure. L’une des dernières attaques en date a pris pour cible près de 85 millions de comptes d’utilisateurs Dailymotion. Fin octobre 2016, cette plateforme de vidéo a perdu une partie des données de ses usagers. Des données et des mots de passe… Lire la suite

Le Tesla model S piraté par des chinois

Les voitures autonomes et semi-automatiques sont encore vulnérables aux attaques informatiques. Pour le démontrer, un groupe de hacker chinois a piraté certaines fonctions du model ultra sophistiqué de l’américain Tesla. Ils ont filmé les démonstrations et posté la vidéo correspondante sur leur site internet. Quand le chauffeur n’a pas le contrôle de sa voiture Le… Lire la suite