Le 5 mars 2015, Apple a vu son action chuter de 1,7% à la Bourse de New-York. La reprise était heureusement immédiate, avec une augmentation de 0,15% le lendemain, à 126 euros. Mais qu’est-ce qui a provoqué ce faux pas ? Un acte de piratage sur Apple Pay. Piratages à la carte bancaire Le Wall… Lire la suite

Failles, hacking, intrusions

Le hacking est une approche informatique de la résolution de problèmes matériels ou logiciels mettant à profit la créativité et l’imagination du programmeur. À certains égards, le hacking est une forme d’art.

Habituellement, une attaque de hackers suit un processus progressif, caractérisé par plusieurs étapes. Certains d’entre eux commencent des mois avant que les cibles ne soient atteintes.

En dépit des sacrifices, notamment économiques, engagés pour renforcer leurs systèmes de sécurité informatique, les entreprises et les institutions, un pool d’informations précieuses continuent à être attaqués par des pirates informatiques, comme en témoignent les récentes attaques de malwares capables de faire de nombreuses victimes.

L’intrusion : une méthode de hacking

Les hackers décident de rentrer dans le système de sécurité de l’entreprise. Dans cette phase, les cybercriminels saisissent les informations d’identification du réseau de sécurité avec des techniques d’hameçonnage ou installent des logiciels malveillants sur leurs ordinateurs. L’objectif est d’obtenir un contrôle à distance des appareils. Il s’agit d’une phase très délicate dont dépend le succès ou l’échec de la violation informatique.

Investir dans la sécurité informatique ne signifie pas uniquement utiliser des systèmes de sécurité sophistiqués. Il est très important de maintenir les appareils constamment mis à jour (une seule vulnérabilité informatique pour compromettre tout le réseau de l’entreprise) et de préparer les employés à faire face à une attaque de pirate informatique dans l’œuf. Comme on peut le constater, les pirates parviennent à obtenir les informations d’identité pour accéder au réseau de l’entreprise, par le biais du phishing, technique trompeuse qui permet aux victimes de révéler les données secrètes.

Les failles du système informatiques poussent au hacking

Le hacking a pris une place importante dans notre société et nous permet d’améliorer la sécurité informatique. Il ne faut pas longtemps avant que vous vous trouviez sur un site ou un réseau dangereux. Les hackers ne parcourent pas Internet pendant des jours ou des semaines à la recherche de sites à pirater : ils créent un code pour le faire automatiquement, qui recherche en permanence les vulnérabilités, les erreurs et les failles.

Si un logiciel est vulnérable aux intrusions externes, les premiers à être endommagés sont les utilisateurs qui l’utilisent.

Il est donc normal que le fabricant du logiciel corrige le bogue du code source dès que possible et publie un correctif de mise à jour.

En fait, la présence de pirates informatiques a contribué à créer des programmes plus stables et à améliorer la sécurité informatique de tous.

Cybersécurité des banques : les employés, premiers facteurs de risque

L’hameçonnage ciblé constitue la première cause d’exfiltration de données en milieu bancaire, toutefois il n’est réellement efficace que si le salarié en interne fait un faux pas. C’est en effet ce dernier qui ouvre la voie aux pirates en cliquant sur une pièce jointe ou en se connectant à un lien vers lequel il est… Lire la suite

Cybercriminalité : quels recours après une attaque ?

Du piratage de boîte mails au vol de coordonnées bancaires, la cybercriminalité est en constante hausse auprès des professionnels et particuliers. Le hacking n’est cependant pas une fatalité puisqu’il existe des recours légaux permettant d’obtenir réparation ou empêcher l’utilisation frauduleuse des données volées. La législation française punit le cyberpiratage Entre les particuliers pensant qu’il… Lire la suite

Google : une clé USB pour se protéger du phishing

Google annonçait il y a quelques semaines le lancement d’une clé USB protégeant les utilisateurs du phishing. L’outil détecte non seulement les faux sites, mais évite également la saisie des identifiants et mot de passe. Prévenir les tentatives de phishing Les tentatives de phishing les plus courantes consistent à rediriger l’utilisateur vers un faux… Lire la suite

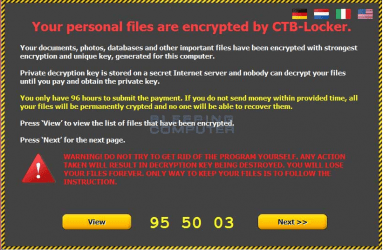

Attaque d’une nouvelle version du ransomware CTB Locker

Un campagne de malwares à grande échelle cible la France ces derniers jours. Une nouvelle version du ransomware CTB Locker a été diffusée de cette manière et seules les entreprises françaises semblent ciblées. Les entreprises françaises victimes d’une campagne de malware Une campagne de ransomwares ciblant les entreprises françaises sévit depuis 3 jours. Le… Lire la suite

Le Cyberjihad prend de l’ampleur en France après « Charlie »

La France est devenue depuis quelque temps la cible européenne privilégiée des islamistes radicaux. Elle était encore dans l’effroi des attentats lorsque ces derniers ont revendiqué 1300 attaques informatiques. Et selon des chiffres avancés par le ministre de l’Intérieur Bernard Cazeneuve, plus de 25 000 sites en étaient victimes. Des sites institutionnels et privés touchés… Lire la suite

Piratage informatique : il faut améliorer la gestion d’accès

C’est le conseil que l’on peut fournir aux entreprises suite à une étude menée récemment par le Ponemon Institute sur demande de Varonis. Celle-ci a été faite auprès d’un échantillon composé de 2276 employés américains, britanniques, français et allemands d’entreprises de tous types et de toutes tailles. Le manque de restriction est une source… Lire la suite

Piratage de TF1.fr : que s’est-il réellement passé ?

Début janvier, le site de TF1 a été la cible d’une attaque informatique menée par un groupe de hackers se faisant appeler Linker Squad. Un peu moins de deux millions de comptes d’internautes avaient été piratés avec autant de données personnelles dérobées. Les pirates ont exploité une faille La nouvelle est révélée par un… Lire la suite

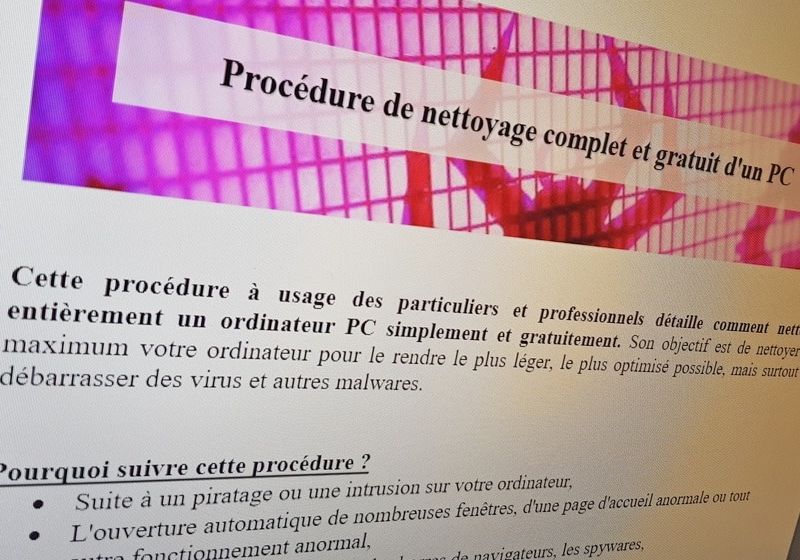

Comment nettoyer gratuitement son ordinateur ?

Cette procédure à usage des particuliers et professionnels détaille comment nettoyer entièrement un ordinateur PC simplement et gratuitement. Son objectif est de nettoyer au maximum votre ordinateur pour le rendre le plus léger, le plus optimisé possible, mais surtout le débarrasser des virus et autres malwares.

Sécurité informatique : la fin d’année marquée par le cyberpiratage

Pour les industriels, la fin d’année n’a pas été de tout repos puisque différents actes de piratage informatique ont été recensés à travers le monde. Sony Pictures, les serveurs de Sony et Microsoft, mais surtout KHNP, société de centrales nucléaires en Corée du Sud, ont été les principales cibles. Les attaques ont surtout lieu… Lire la suite

TF1 victime de cyberattaque : 1,9 million de données personnelles dérobées.

Le site Internet de TF1 a récemment été la cible de pirates informatiques. 1,9 million de données personnelles auraient été exfiltrés via le piratage de l’espace Abonnements presse. Le groupe Linker Squad revendique les attaques Le nombre de cyberattaques connaît actuellement une hausse impressionnante. Après de nombreuses banques puis Sony il y a quelques… Lire la suite

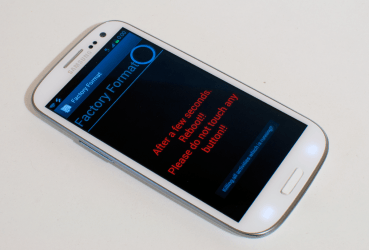

Algérie : les pirates s’attaquent désormais aux smartphones sous Android

Les actes de piratage ne se cantonnent désormais plus aux sites de professionnels et d’entreprises. Les smartphones tournant sous Android sont désormais la cible des pirates informatiques algériens. Des logiciels malveillants utilisés par les pirates Le cabinet de sécurité Lookout a récemment alerté la population algérienne, notamment les détenteurs d’appareils tournant sous Android, quant… Lire la suite

Sécurité informatique : l’ICANN victime de phishing

L’Internet Corporation for Assigned Names and Numbers ou ICANN a récemment été victime de phishing. L’attaque s’est produite fin novembre 2014. Les mots de passe exfiltrés par hameçonnage Via un communiqué, l’autorité de régulation d’Internet gérant les noms de domaine de premier niveau (Internet Corporation for Assigned Names and Numbers) a annoncé avoir… Lire la suite

Poodle: les banques BCV et Raiffeisen n’ont pas encore réagi à la faille

Les banques BCV et Raiffeisen n’ont pas encore corrigé le problème de sécurité causé par la faille Poodle. Le problème a pourtant été identifié depuis plusieurs semaines. La BCV et la Raiffeisen sont toujours vulnérables Poodle, une faille de sécurité s’attaquant aux sites bancaires, a fait son apparition il y a quelques semaines. De… Lire la suite

Conférence internationale de hacking : renforcer la sécurité en entreprise

La Conférence internationale de hacking a récemment fermé ses portes à Paris. L’organisateur et chercheur en cybersécurité chez Airbus, Joffrey Czarny, a fait le bilan de ces quelques jours. Les entreprises de plus en plus concernées par la cybersécurité Joffrey Czarny affirme que cette édition 2014 de la NoSuchCon a avant tout été marquée… Lire la suite

Comment réussir son Security Operation Center : le guide

La mise en place du SOC ou Security Operation Center implique d’importants investissements techniques et humains. Peu d’entreprises y consentent malgré la hausse des risques de cyberattaques. Que faut-il savoir avant de déployer un SOC ? Le SOC désigne l’outil de veille et prévention des risques en entreprise. Détection, prévention et aide à la décision… Lire la suite