Bien qu’annoncé comme totalement sécurisé, le paiement sans contact soulève différentes questions auprès des utilisateurs. Une faille de sécurité sur les cartes bancaires NFC pourrait servir à lancer des paiements frauduleux. Se faire voler plus de 20 euros est impossible Le NFC ou paiement sans contact séduit de plus en plus d’utilisateurs. Déjà disponible… Lire la suite

Failles, hacking, intrusions

Le hacking est une approche informatique de la résolution de problèmes matériels ou logiciels mettant à profit la créativité et l’imagination du programmeur. À certains égards, le hacking est une forme d’art.

Habituellement, une attaque de hackers suit un processus progressif, caractérisé par plusieurs étapes. Certains d’entre eux commencent des mois avant que les cibles ne soient atteintes.

En dépit des sacrifices, notamment économiques, engagés pour renforcer leurs systèmes de sécurité informatique, les entreprises et les institutions, un pool d’informations précieuses continuent à être attaqués par des pirates informatiques, comme en témoignent les récentes attaques de malwares capables de faire de nombreuses victimes.

L’intrusion : une méthode de hacking

Les hackers décident de rentrer dans le système de sécurité de l’entreprise. Dans cette phase, les cybercriminels saisissent les informations d’identification du réseau de sécurité avec des techniques d’hameçonnage ou installent des logiciels malveillants sur leurs ordinateurs. L’objectif est d’obtenir un contrôle à distance des appareils. Il s’agit d’une phase très délicate dont dépend le succès ou l’échec de la violation informatique.

Investir dans la sécurité informatique ne signifie pas uniquement utiliser des systèmes de sécurité sophistiqués. Il est très important de maintenir les appareils constamment mis à jour (une seule vulnérabilité informatique pour compromettre tout le réseau de l’entreprise) et de préparer les employés à faire face à une attaque de pirate informatique dans l’œuf. Comme on peut le constater, les pirates parviennent à obtenir les informations d’identité pour accéder au réseau de l’entreprise, par le biais du phishing, technique trompeuse qui permet aux victimes de révéler les données secrètes.

Les failles du système informatiques poussent au hacking

Le hacking a pris une place importante dans notre société et nous permet d’améliorer la sécurité informatique. Il ne faut pas longtemps avant que vous vous trouviez sur un site ou un réseau dangereux. Les hackers ne parcourent pas Internet pendant des jours ou des semaines à la recherche de sites à pirater : ils créent un code pour le faire automatiquement, qui recherche en permanence les vulnérabilités, les erreurs et les failles.

Si un logiciel est vulnérable aux intrusions externes, les premiers à être endommagés sont les utilisateurs qui l’utilisent.

Il est donc normal que le fabricant du logiciel corrige le bogue du code source dès que possible et publie un correctif de mise à jour.

En fait, la présence de pirates informatiques a contribué à créer des programmes plus stables et à améliorer la sécurité informatique de tous.

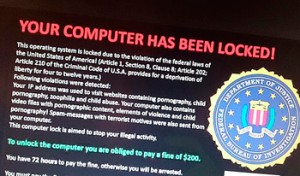

Holdup sur Internet: une rançon contre vos données

Le ransomware est le petit nouveau dans la famille « virus informatiques », mais pas le plus tendre… On parle aussi de » Rançongiciel « , et comme son nom l’indique c’est un virus qui infeste votre ordinateur, s’accapare vos données personnelles et… vous demande une rançon. Fini le racket des personnes âgées, on fait plus simple, plus sécurisé… Lire la suite

Outlook Web App utilisé pour voler des identifiants de messagerie

Les chercheurs de Trend Micro ont récemment révélé qu’Outlook Web App aurait été utilisé pour pirater un grand nombre d’organisations à travers le monde. Médias, ambassades, agences militaires et entreprises chargées de la défense nationale sont concernés. Les organisations internationales victimes de piratage La nouvelle a été annoncée par l’entreprise de sécurité Trend Micro :… Lire la suite

La cyber sécurité et la protection des données personnelles face à la cybercriminalité

En 2014, de nombreuses entreprises ont été victimes de piratages informatiques. Des solutions de protection efficaces sont d’ores et déjà envisagées ; cependant il est important que celles-ci prennent en compte la protection des données personnelles. Les autorités européennes réagissent face au risque de cybercriminalité Quels que soient les moyens de protection mis en oeuvre… Lire la suite

Vols de données : les pirates s’attaquent aux smartphones

Selon une étude récente, les smartphones seraient désormais la cible privilégiée des pirates informatiques. Ces derniers s’attaquent de plus en plus aux appareils mobiles pour dérober les informations bancaires d’utilisateurs.

Comportement des employés en ligne : un risque pour les entreprises ?

Selon une étude réalisée par Cisco, équipementier en télécoms, le comportement en ligne des salariés serait une source de risque pour les entreprises. La sécurité des données pourrait en effet être remise en cause.

Cybersécurité : Dropbox visé par une attaque de phishing

Après le vol récent de millions d’identifiants, Dropbox est une nouvelle fois l’objet de cyberattaques. Le service de stockage en ligne vient en effet d’être visé par une attaque de phishing particulièrement évoluée.