Pour certains utilisateurs, avoir un iPhone constitue un moyen de se protéger des virus et des attaques informatiques. Ils ignorent qu’Apple Store regorge d’un grand nombre d’applis infectées. Ce n’est cependant pas la seule idée reçue relative à la sécurité des Smartphones. Il en existe aussi d’autres. Focus. iOS est une garantie de sécurité Android… Lire la suite

Malwares et virus

Les virus et les malwares sont des programmes qui peuvent attaquer les ordinateurs, les tablettes, les téléphones et autres appareils numériques.

Un virus peut également affecter un appareil mobile. Il serait plus correct de dire qu’un virus est un logiciel malveillant capable de s’installer sur n’importe quel ordinateur. Pour quelles raisons? Dans ce cas également, les raisons sont variées et dépendent des intentions des cybercriminels. Un virus peut se propager pour endommager la structure matérielle de l’ordinateur ou voler les données contenues dans l’appareil. Ensuite, il existe des virus qui espionnent le comportement des utilisateurs. Normalement, un autre terme est utilisé pour identifier ces programmes: malware.

En combinant les mots « malveillant » et « logiciel », on obtient le mot « malware ». Les virus ne sont qu’un type de malware. Un malware est un logiciel spécialement conçu pour nuire et infecter le système informatique. Les logiciels malveillants incluent des virus ainsi que d’autres types de logiciels tels que des chevaux de Troie, des logiciels espions et des logiciels publicitaires. Les malwares avancés tels que les ransomwares sont utilisés pour commettre des fraudes financières et extorquer de l’argent à des utilisateurs d’ordinateurs.

Que peut-il arriver à votre appareil?

Les malwares sont conçus pour empêcher votre appareil de fonctionner correctement et parfois pour voler vos informations.

Votre appareil peut être endommagé très rapidement s’il est infecté par un logiciel malveillant. Il pourrait se bloquer, redémarrer ou ralentir.

Comment pouvez-vous éviter les virus ou les malwares?

Vous devez être intelligent lorsque vous utilisez votre appareil. Lorsque vous utilisez le Web ou le courrier électronique, ne cliquez sur aucun élément, sauf si vous savez ce que c’est. Vérifiez s’il s’agit d’un courrier électronique que vous attendez d’une adresse que vous connaissez ou d’un site auquel vous pouvez faire confiance.

Installez un logiciel anti-virus et effectuez des analyses régulières. Cela mettra en évidence tout logiciel suspect. Il est donc essentiel de disposer d’un bon antivirus pour votre PC.

Attaques Spear-phishing et virus de Cryptojacking en augmentation dans les entreprises

Les cyberattaques ont considérablement augmenté depuis ces derniers trimestres. L’année la plus contaminée a été 2016 avec ses grosses vagues de ransomware. Cependant année de nouvelles cyberattaques voient le jour. En voici deux, qui ont connu une franche augmentation ces derniers mois, le spear-phishing et crypto-mining. Le Spear-phishing, la technique de piratage ciblée la… Lire la suite

Le ransomware : le cybercrime aux nombreuses victimes

Lorsque l’on se penche de plus près sur le sujet du cybercrime et des attaques directement sur internet, on relève souvent le nom de ransomware. Concrètement, cette attaque se traduit par un logiciel malveillant qui viendra prendre en otage des données personnelles et qui demandera à son propriétaire de payer une rançon afin de les… Lire la suite

Les pires virus informatiques jamais connus

Depuis son invention, l’ordinateur a révolutionné la vie des hommes. Avec l’arrivée d’Internet, tout devient plus accessible, tout, même la voie menant aux dangers. Pour un simple piratage ou un vol de données personnelles, les virus ne cessent d’évoluer. Faisons un petit focus sur ceux qui ont réellement mis à mal l’univers cybernétique. Top 10 des… Lire la suite

La variante ARC du malware Satori

Satori, l’héritier présomptif du sinistre malware IoT Mirai, a été découvert par des chercheurs en décembre 2017. Si le mot « satori » signifie « éclaircissement » ou « compréhension » en japonais, l’évolution du malware du même nom a apporté tout sauf de la clarté. Chaque nouvelle version présente une combinaison inédite de plates-formes ciblées, de techniques de propagation et de types… Lire la suite

Andromeda, un traqueur traqué

L’arrivée des botnets dans l’univers informatique change pratiquement la donne en termes de protection contre les virus. Il faut savoir qu’un botnet désigne un groupe d’ordinateurs infectés et contrôlés par un hacker à distance. Ce phénomène se répand de plus en plus et se retrouve au centre des préoccupations de la Botconf (conférence internationale sur… Lire la suite

BadRabbit : un nouvelle cyberattaque touchant la Russie et l’Ukraine

Plusieurs médias russes et un métro ukrainien ont été victimes d’une attaque de ransomware identifiée le mardi 24 octobre 2017. D’après les experts qui l’ont découvert, ce nouveau malware baptisé « BadRabbit » présente beaucoup de similitudes avec ExPetr, Petya ou NoPetya. Place à l’ingénierie sociale… Comme il n’a agi qu’une seule journée, ce nouveau malware n’a… Lire la suite

Une augmentation massive des demandes de ransomwares en 2017

Cette année 2017, les ransomwares se sont considérablement développés. Cela est dû aux deux grandes attaques informatiques mondiales WannaCry et Petya. Jusqu’à présent, ces dernières continuent de faire un ravage. Les « ransomwares » déstabilisent le monde Les ransomwares ou rançongiciels sont des virus puissants qui infectent et bloquent un ordinateur. Par la suite, une rançon est exigée…. Lire la suite

Marcus Hutchins : le cybercriminel qui se prenait pour un héros !

Marcus Hutchins est un hacker ayant été considéré comme un héros. Il a toutefois été arrêté le mercredi 02 aout pour avoir créé le code du Kronos. Il a confirmé qu’il est le programmeur du logiciel, mais il nie le fait que celui-ci permet d’accéder aux informations bancaires. Pourtant, ce logiciel a été utilisé depuis… Lire la suite

La conception des malwares pour mobile désormais à la portée de tout le monde

Depuis peu, il existe des applications pour Android pour développer des Trojan (TDK) sur mobile gratuitement. Elles sont en effet accessibles pour tout le monde et permettent entre autres à un utilisateur lambda de mettre au point un malware sans avoir à faire de codage. Cette nouvelle pourrait accroître l’effectif des cybercriminels. Les explications sur… Lire la suite

Phishing : 5 indices pour reconnaître les tentatives

Les résultats d’un récent quiz en ligne proposé par Intent Security l’ont confirmé. 90% des salariés tombent régulièrement dans le piège du « phishing », un système d’hameçonnage basé sur le vol d’informations personnelles via des courriels frauduleux. Il est donc utile de leur fournir quelques éléments permettant d’identifier les tentatives. Promesse de gains Les premiers… Lire la suite

Lazarus : des pirates nord-coréens ?

Quelques jours après l’attaque simultanée de 101 banques dans 31 pays, les experts en sécurité informatique de BAE Systems ont mis la main sur l’identité des auteurs. Ces derniers font partie du groupe de pirate Lazarus. Plusieurs faits ont permis de prouver leur implication dans cette affaire, malgré leur effort pour faire porter le chapeau… Lire la suite

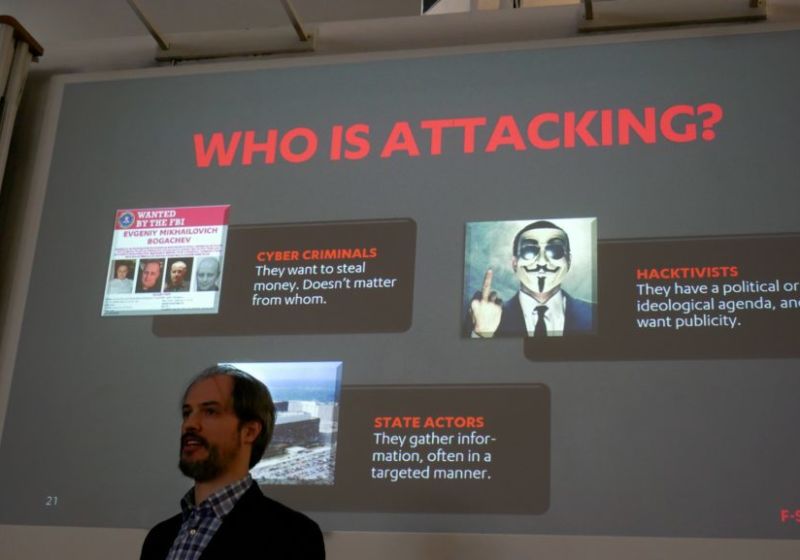

La cybercriminalité :enconstante évolution

À travers une conférence, Fennel Aurora, l’expert de F-Secure, a expliqué aux étudiants en cybersécurité d’Epita,l’évolution des attaques informatiques dans le monde. Il a passé en revue les mutationsqui se sont opérées, depuis l’apparition des premiers virus jusqu’à nos jours. Tout a commencé aux États-Unis Fennel Aurora est témoin de la révolution qui s’est opérée… Lire la suite

Doublepulsar : le malware de la NSA subtilisé par les pirates informatiques

75 milliards de dollars chaque année, 40 000 agents, plusieurs centaines de satellites… Tout le monde sait que la NSA (National Security Agency) est l’une des agences d’espionnage les plus puissantes de la planète. Mais est-ce que vous savez ce qui se passerait si malencontreusement la technologie de cette grande puissance était mise à la disposition… Lire la suite

Sécurité informatique : l’attaque non virale devient une tendance

L’étude menée par Carbon black, le célèbre éditeur de services de sécurité spécialisée, a permis de constater la croissance grandissante des attaques informatique à base de fichier non viral. Qualifié d’attaque non malware par le spécialiste, ce genre de piratage a essentiellement, comme objectif, l’accès dans les systèmes informatiques d’une entreprise ou d’une autre entité…. Lire la suite

Cyber attaque : plus de 20 % des ordinateurs industriels ont été touchés en 2016

Selon une étude menée par Kaspersky Lab, une machine industrielle sur cinq a été victime d’attaque informatique en 2016. Au cours du 2e semestre de cette année-là, la proportion des ordinateurs concernés par les attaques est passée de 17 % en juillet à près de 24 % en décembre. Les sources de contamination sont surtout l’Internet, les… Lire la suite